خرید دامین com بدون هاست اصفهان

جهت مشاوره برای ثبت یا تمدید دامنه و یا مشاوره حقوقی برای مالکیت و انتقال دامنه در اصفهان تماس بگیرید: 09394678464

| پسوند دامنه | توضیحات | قیمت سالانه (تومان) | عملیات |

|---|---|---|---|

| .ir | دامنه ir. دامنه رسمی کشور ایران میباشد. هر شخص حقیقی ایرانی و غیر ایرانی میتواند دامنه آی آر ثبت نماید. | 9,000 | ثبت آنلاین |

| .com | دامنه عمومي com. رایجترین پسوند برای استفاده کلیه کسب و کارها میباشد | 150,000 | ثبت آنلاین |

| .net | دامنه net. جهت کسب و کارهای در حوزه شبکه مورد استفاده قرار میگیرد | 165,000 | ثبت آنلاین |

| .org | دامنه org. جهت ngo ها و موسسات مورد استفاده قرار میگیرد. | 165,000 | ثبت آنلاین |

به غیر از موارد فوق، بیش از 700 پسوند مختلف جهت ثبت اسامی قابل استفاده میباشند. جهت مشاوره و استعلام قیمت تماس بگیرید. |

|||

نقص طراحی در انتقال متقابل فایل بین میزبان سرویس گیرنده و یک سرور با پایگاه داده MySQL به مهاجم این اجازه را میدهد توانایی دسترسی به هر دادهای از کاربر سرویس گیرنده را داشته باشد.

سرقت فایلهای کاربران به علت خطای طراحی در پایگاه داده MySQL

آخرین قیمت های خرید دامین com بدون هاست اصفهان

مشکلی امنیتی که بین - خرید دامین com بدون هاست اصفهان - میزبان سرویس گیرنده و یک سرور با - خرید دامین com بدون هاست اصفهان - پایگاه داده MySQL به مهاجم این اجازه را میدهد تا توسط آمادهسازی یک سرور با پایگاه داده MySQL همراهبا تنظیمات مخرب روی آن، توانایی دسترسی به هر دادهای از کاربر سرویس گیرنده که مجوز دسترسی به آن وجود دارد را داشته باشد. اینمشکل امنیتی با پیامدهای شناختهشدهاش، از آنجا ناشی میشود که در پایگاه داده MySQL، دستور LOAD DATA با مشخصهی LOCAL مورد استفاده قرار میگیرد که در - خرید دامین com بدون هاست اصفهان - اسناد منتشرشدهی توسعهدهندگان MySQL بهعنوان - خرید دامین com بدون هاست اصفهان - یک خطر امنیتی معرفی شده است. توسعهدهندگان MySQL توضیح دادهاند که کاربر Client درخواست انتقال فایل از سرور MySQL را براساس شیوهی LOAD DATA ارائهشده دریافت میکند؛ اما سرور MySQL که بهصورت مخرب برنامهریزی شده، میتواند توسط استفاده از شیوهی LOAD DATA LOCAL به هر دادهای از کاربر که مشخصهی Local را از قبل به آن داده است، دسترسی داشته باشد. نکتهی اصلی - خرید دامین com بدون هاست اصفهان - اینجا است که کاربران نباید به سرورهای نامعلوم و غیرقابل اعتماد متصل شوند، چراکه با - خرید دامین com بدون هاست اصفهان - استفاده از این روش امکان دزدیدن اطلاعات و دسترسی به فایلهای آنها توسط نفوذگران وجود خواهد داشت.

مقالههای مرتبط:

بهترین ارائه کننده خدمات خرید دامین com بدون هاست اصفهان

خطر بالقوه این مشکل امنیتی اینجا است که سرورهای - خرید دامین com بدون هاست اصفهان - وب در اتصال خود به سرورهای پایگاه داده مخرب MySQL، این امکان را برای نفوذگران فراهم میکنند که مهاجم توانایی دسترسی و دریافت فایل etc/passwd/ را داشته باشند و به اطلاعات مهم حساب کاربری کاربران دسترسی پیدا کنند. البته دسترسی به فایلهای قربانیان در صورتی ممکن خواهد بود که آدرس دقیق فایل در اختیار نفوذگر باشد؛ اگرچه امکان بهدست آوردن این اطلاعات توسط درخواستی به فایل proc/self/environ/ که تغییرات محیطی - خرید دامین com بدون هاست اصفهان - فرآیندها را در خود دارد، مقدور خواهد بود و درنتیجه میتوان به ساختار و جزییات مربوطبه پوشههای - خرید دامین com بدون هاست اصفهان - داخلی سیستم قربانی دست پیدا کرد.

در مورد خرید دامین com بدون هاست اصفهان بیشتر بدانیم

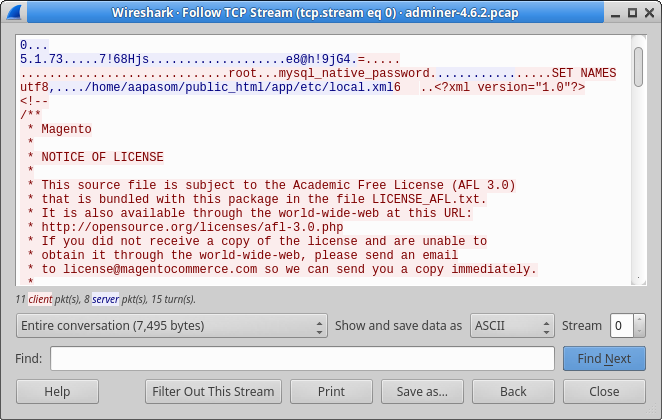

در توضیحاتی که توسط محقق امنیت سایبری ویلیام گروت در Reddit منتشر شده، سناریوهای احتمالی برای - خرید دامین com بدون هاست اصفهان - یک سرور MySQL مخرب بیان شده است. دزدیدن - خرید دامین com بدون هاست اصفهان - اطلاعات کلید SSH و همچنین دسترسی به کیف پول cryptocurrency کاربران در ابتدا بهعنوان نمونه بیان شده است. بهگفتهی او در اوکتبر ۲۰۱۸ حملات مخربی ازطریق این آسیبپذیری علیه فروشگاههای اینترنتی به جهت دزدیدن اطلاعات کارتهای بانکی کاربران صورت گرفته است. کُد مخصوصی برای سوءاستفاده از این نوع آسیبپذیری حدود ۶ سال است که روی GitHub منتشر شده و این جای تعجب ندارد که نفوذگران و مجرمان سایبری از این کُد - خرید دامین com بدون هاست اصفهان - در حملات خود استفاده کنند. گروت در ادامه توضیح میدهد که در دسامبر گذشته چگونه کلاهبرداران از - خرید دامین com بدون هاست اصفهان - این - خرید دامین com بدون هاست اصفهان - آسیبپذیری برای استخراج اطلاعات پایگاهدادههای MySQL و PostgreSQL توسط نرمافزار مدیریت پایگاهداده Adminer استفاده کردهاند.

نیاز به خرید دامین com بدون هاست اصفهان دارید؟ کلیک کنید

خرید دامین com بدون هاست اصفهان با تنوع بسیار

در ادامه بیان شده که هدف بسیاری از حملات انجامشده توسط این آسیبپذیری، سرقت فایل local.xml است که در سیستم مدیریت محتوای Magento که یک پلتفرم تجارت الکترونیک برای ساخت سایت فروشگاه اینترنتی است، اطلاعات گذرواژه پایگاهداده را در خود ذخیره میکند. کاربرانی که از برنامه Adminer استفاده میکنند، توجه داشته باشند که نسخههای 4.3.1 تا 4.6.2 این برنامه آسیبپذیر هستند و باید برنامه Adminer خود را به نسخه 4.7.0 بهروزرسانی کنند.

- خرید دومین دات کام بدون هاست اصفهان - دامین دات کام بدون هاست اصفهان - ثبت دامین دات کام بدون هاست اصفهان - تمدید دامین دات کام بدون هاست اصفهان - قیمت دامین دات کام بدون هاست اصفهان - خرید دامین دات کام بدون هاست اصفهان - دامنه com بدون هاست اصفهان - ثبت دامنه com بدون هاست اصفهان - تمدید دامنه com بدون هاست اصفهان - قیمت دامنه com بدون هاست اصفهان - خرید دامنه com بدون هاست اصفهان - دومین com بدون هاست اصفهان - ثبت دومین com بدون هاست اصفهان - تمدید دومین com بدون هاست اصفهان - قیمت دومین com بدون هاست اصفهان - خرید دومین com بدون هاست اصفهان - دامین com بدون هاست اصفهان - ثبت دامین com بدون هاست اصفهان - تمدید دامین com بدون هاست اصفهان - قیمت دامین com بدون هاست اصفهان - خرید دامین com بدون هاست اصفهان - دامنه انگلستان بدون هاست اصفهان - ثبت دامنه انگلستان بدون هاست اصفهان - تمدید دامنه انگلستان بدون هاست اصفهان - قیمت دامنه انگلستان بدون هاست اصفهان - خرید دامنه انگلستان بدون هاست اصفهان - دومین انگلستان بدون هاست اصفهان - ثبت دومین انگلستان بدون هاست اصفهان - تمدید دومین انگلستان بدون هاست اصفهان - قیمت دومین انگلستان بدون هاست اصفهان - خرید دومین انگلستان بدون هاست اصفهان - دامین انگلستان بدون هاست اصفهان - ثبت دامین انگلستان بدون هاست اصفهان - تمدید دامین انگلستان بدون هاست اصفهان - قیمت دامین انگلستان بدون هاست اصفهان - خرید دامین انگلستان بدون هاست اصفهان - دامنه چین بدون هاست اصفهان - ثبت دامنه چین بدون هاست اصفهان - تمدید دامنه چین بدون هاست اصفهان - قیمت دامنه چین بدون هاست اصفهان - خرید دامنه چین بدون هاست اصفهان -

- خرید دومین دات کام بدون هاست اصفهان - دامین دات کام بدون هاست اصفهان - ثبت دامین دات کام بدون هاست اصفهان - تمدید دامین دات کام بدون هاست اصفهان - قیمت دامین دات کام بدون هاست اصفهان - خرید دامین دات کام بدون هاست اصفهان - دامنه com بدون هاست اصفهان - ثبت دامنه com بدون هاست اصفهان - تمدید دامنه com بدون هاست اصفهان - قیمت دامنه com بدون هاست اصفهان - خرید دامنه com بدون هاست اصفهان - دومین com بدون هاست اصفهان - ثبت دومین com بدون هاست اصفهان - تمدید دومین com بدون هاست اصفهان - قیمت دومین com بدون هاست اصفهان - خرید دومین com بدون هاست اصفهان - دامین com بدون هاست اصفهان - ثبت دامین com بدون هاست اصفهان - تمدید دامین com بدون هاست اصفهان - قیمت دامین com بدون هاست اصفهان - خرید دامین com بدون هاست اصفهان - دامنه انگلستان بدون هاست اصفهان - ثبت دامنه انگلستان بدون هاست اصفهان - تمدید دامنه انگلستان بدون هاست اصفهان - قیمت دامنه انگلستان بدون هاست اصفهان - خرید دامنه انگلستان بدون هاست اصفهان - دومین انگلستان بدون هاست اصفهان - ثبت دومین انگلستان بدون هاست اصفهان - تمدید دومین انگلستان بدون هاست اصفهان - قیمت دومین انگلستان بدون هاست اصفهان - خرید دومین انگلستان بدون هاست اصفهان - دامین انگلستان بدون هاست اصفهان - ثبت دامین انگلستان بدون هاست اصفهان - تمدید دامین انگلستان بدون هاست اصفهان - قیمت دامین انگلستان بدون هاست اصفهان - خرید دامین انگلستان بدون هاست اصفهان - دامنه چین بدون هاست اصفهان - ثبت دامنه چین بدون هاست اصفهان - تمدید دامنه چین بدون هاست اصفهان - قیمت دامنه چین بدون هاست اصفهان - خرید دامنه چین بدون هاست اصفهان -